Identity Proofing: analisi dei vettori di attacco e strategie di mitigazione delle frodi

Introduzione

Cos’è il furto d’identità digitale?

Il furto d’identità digitale è l’appropriazione indebita delle informazioni personali di un individuo per scopi illeciti. Queste informazioni, che possono includere nome, data di nascita, numero di previdenza sociale, dettagli bancari e molto altro, vengono utilizzate dai criminali per commettere una vasta gamma di reati, dal furto di denaro all’assunzione di identità false.

Rischi per le identità digitali

L’efficacia dei processi di onboarding digitale dipende dalla capacità di prevenire l’attrito durante la verifica dell’identità. La priorità risiede nel garantire l’integrità dell’intero workflow di acquisizione, proteggendolo da manipolazioni esterne.

In questo articolo analizziamo i principali vettori di attacco ai sistemi di Identity Proofing e le contromisure tecnologiche per neutralizzarli.

L’evoluzione delle minacce nei processi di onboarding remoti

Il furto d’identità in ambito business ha superato la semplice sottrazione di credenziali personali. Le organizzazioni oggi affrontano l’iniezione di dati sintetici o contraffatti direttamente nei flussi di acquisizione digitale. Abilitare l’apertura di un account o la firma di un contratto a distanza espone il perimetro aziendale a tentativi di frode strutturati, progettati per eludere i controlli KYC (Know Your Customer) standard.

![]()

Vettori di attacco: le nuove frontiere del rischio

Per un’azienda ICT, le minacce assumono forme tecniche specifiche che richiedono difese stratificate:

-

Identità Sintetiche: profili fittizi creati combinando dati reali e falsi per superare i controlli automatizzati di primo livello.

-

Deepfake e Presentation Attacks: utilizzo di intelligenza artificiale generativa per bypassare i sistemi di video-identificazione tramite maschere digitali o flussi video pre-registrati.

-

Document Injection: caricamento di file manipolati digitalmente nei flussi che prevedono l’upload di documenti, evitando la cattura live tramite fotocamera.

-

Social Engineering mirato (Whaling): pressione psicologica sugli operatori di back-office per forzare l’approvazione di identità non verificate.

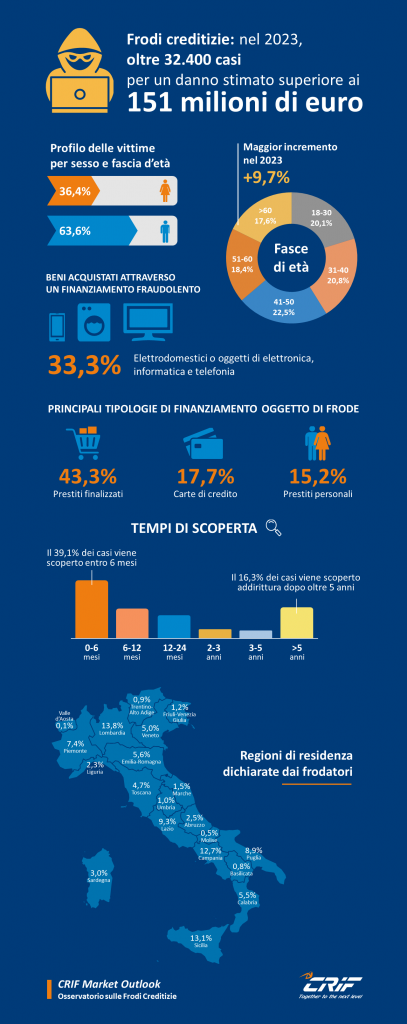

Lo scenario delle frodi digitali in Italia

I dati dell’Osservatorio CRIF sulle frodi creditizie confermano un innalzamento della sofisticazione del crimine informatico. Nel 2023, si sono registrati oltre 30.000 casi (dato CRIF, Osservatorio sulle frodi creditizie), un dato allarmante che sottolinea la necessità di una maggiore consapevolezza e di misure di prevenzione più efficaci.

Secondo una ricerca Ipsos del 2022 quasi un terzo della popolazione italiana dichiara di aver subito una forma di violazione digitale e le principali minacce temute sono:

- subire un furto d’identità (41%);

- possibili frodi nei metodi di pagamento online (39%);

- l’accesso indebito al conto corrente online (34%).

La criticità principale risiede nella qualità degli attacchi: le identità sintetiche risultano particolarmente difficili da rilevare e possono restare latenti nei sistemi aziendali per mesi, causando danni finanziari e reputazionali prolungati prima della loro individuazione.

Fonte: CRIF, Osservatorio sulle frodi creditizie

Strategie di mitigazione: l’Identity Proofing certificato

Richiedere una foto del documento rappresenta ormai una misura di sicurezza insufficiente. Lo standard ETSI TS 119 461 indica all’interno del processo di Identity Proofing in che modo devono essere verificati i documenti, quali evidenze tracciare e quali controli effettuare.

La protezione dei processi aziendali richiede un approccio basato sull’orchestrazione di microservizi:

1. Adozione di SPID e CIE: l’integrazione di identità digitali certificate (LoA3) elimina il rischio di contraffazione dei documenti alla fonte attraverso protocolli OpenID Connect o SAML.

2. Liveness Detection attiva e passiva: nei flussi di video-identificazione, gli algoritmi di verifica della presenza fisica in tempo reale neutralizzano gli attacchi basati su Deepfake.

3. Cross-check e validazione asincrona: la piattaforma deve interrogare database certificati e liste sanzioni istantaneamente, incrociando i dati estratti via OCR con quelli forniti dall’identità digitale.

4. Macchine a stati per il monitoraggio dei workflow: gestire l’onboarding tramite una logica a stati permette di isolare i tentativi di frode in passaggi specifici, interrompendo il processo prima della generazione di contratti o dell’erogazione di servizi.

Sicurezza operativa e fluidità dell’esperienza utente

Una strategia operativa efficace consiste nel bilanciare il rigore dei controlli con la velocità del processo. Un’architettura di orchestrazione flessibile permette di modulare il livello di sicurezza in base al rischio della transazione: all’aumentare del valore del contratto, i controlli di Identity Proofing devono farsi più stringenti e stratificati.

Ottimizza i tuoi processi di onboarding

Se la tua azienda sta gestendo volumi crescenti di acquisizione clienti e desideri integrare protocolli di sicurezza avanzati come SPID, CIE e sistemi di firma elettronica certificata, possiamo aiutarti a disegnare un workflow su misura.

Prenota una sessione tecnica con i nostri consulenti per analizzare la tua attuale infrastruttura e individuare le soluzioni di orchestrazione più adatte alle tue esigenze.